Resumen ejecutivo

Si eres fundador de una startup, "cumplimiento Anti-Blanqueo de Capitales (AML)" probablemente suena a un dolor corporativo caro que puedes (y deberías) tratar mucho más tarde, ¿verdad? La realidad: no es así. Hoy el AML es un problema de todos y es uno de los primeros retos serios cuando empiezas a ganar tracción real. En cuanto tu empresa maneja dinero te conviertes en guardián y objetivo. Ignorarlo es como construir un rascacielos sin salidas de emergencia: todo bien hasta que deja de estarlo y entonces es catastrófico. La buena noticia: no necesitas un equipo de 2.000 personas. Necesitas un plan inteligente. Esto no es un manual jurídico aburrido. Es un manual práctico y paso a paso para fundadores y operadores. Saltamos el "por qué" (en su mayor parte) y vamos al "cómo". Cómo identificar tus riesgos reales, qué escribir en tu primera política AML, cómo usar herramientas modernas (como el cribado automatizado de sanciones) para hacer el trabajo pesado y cómo construir un programa que guste a VCs y a socios bancarios porque demuestra que construyes un negocio real y sostenible. Construyamos un programa AML simple y escalable que ayude de verdad a crecer.

Introducción: por qué "esperar y ver" es una estrategia fallida

En las primeras etapas todo va de producto, crecimiento y pura supervivencia. "Cumplimiento" acaba en la lista de "algún día". Es un error estratégico. En el ecosistema actual tu configuración AML no es solo para el regulador, que llegará tarde o temprano. Es para los socios que necesitas ya para existir.

Procesadores de pago (Stripe, Adyen, etc.): Están fuertemente regulados. Responden por los riesgos que llevas a su plataforma. No arriesgarán sus licencias con una plataforma con un programa de cumplimiento desordenado o inexistente. Te cortarán antes y preguntarán después. Un bloqueo repentino de pagos puede matar tu flujo de caja y tu empresa de la noche a la mañana.

Socios bancarios: ¿Quieres una cuenta bancaria empresarial real? Lo primero que pedirán es tu política AML. Sin política no hay cuenta. Suele romper la relación antes de empezar y te empuja a opciones bancarias peores y con más comisiones que frenan tu crecimiento.

Inversores (VCs): Se acabó el "crecer a toda costa". Especialmente tras Serie A, hacen due diligence serio. Un programa de cumplimiento desordenado es una luz roja que grita "pasivos ocultos" y "caos operativo". Para ellos significa futuras multas, cuentas congeladas y proyectos de "limpieza" de emergencia que matarán tu hoja de ruta y quemarán su dinero.

"Miramos dos cosas: el producto y el riesgo. Un gran producto con un cumplimiento desordenado es un riesgo que no asumimos. Un buen producto con un programa de cumplimiento limpio y automatizado indica madurez y escalabilidad. A ese lo financiamos."

El objetivo no es convertirse en banco. Es construir un programa inteligente, basado en riesgo y auditable que encaje con tu tamaño. Esta guía te muestra cómo.

Capítulo 1: La base — tu chequeo de riesgo AML

Primero lo primero. No puedes diseñar un plan inteligente sin entender a qué te enfrentas. Esto es lo que los reguladores llaman "enfoque basado en riesgo". Significa: enfoca tu energía donde está el peligro real. Antes de escribir una sola línea de tu política haz un "chequeo de riesgo" rápido de tu negocio. Puede y debe ser un documento interno sencillo. Reúne a tu cofundador y una pizarra. Vas a analizar tres áreas clave.

1. Riesgo de producto y servicio

¿Qué tiene tu producto que podría resultar útil a un blanqueador de capitales?

Alto riesgo:

- Custodia de dinero de usuarios: ¿Eres monedero digital? ¿Marketplace con fondos en escrow? ¿Plataforma que permite "cash in" y "cash out"? Cuando actúas como custodio el riesgo se dispara.

- Movimiento de dinero (especialmente transfronterizo): ¿Fintech, remesas, pagos? Cuanto más rápido y global, más riesgo. El blanqueador busca mover fondos lejos y rápido para ocultar el origen.

- Anonimato: ¿Permites cuentas anónimas o seudónimas? Por eso los exchanges cripto tienen riesgo alto. Cualquier cosa que oculte el "quién" es señal roja.

- Productos complejos: Gaming con bienes virtuales convertibles, activos digitales (NFTs), préstamos P2P u otras vías que oculten el origen de fondos.

Bajo riesgo:

- SaaS B2B simple: vendes una suscripción de 50 dólares al mes y no tocas el dinero de tus clientes.

- E-commerce: vendes bienes físicos directamente al consumidor. Nota: sigues teniendo riesgo de sanciones, no puedes enviar una camiseta a una persona sancionada.

- Servicios informativos: plataforma B2B de insights con suscripción.

2. Riesgo de cliente

¿Quiénes son tus clientes y qué hacen realmente?

Alto riesgo:

- Personas Expuestas Políticamente (PEPs): Funcionarios, sus familias y allegados. No son criminales por defecto, pero tienen más exposición a soborno y corrupción.

- Negocios intensivos en efectivo: Restaurantes, tiendas de conveniencia, lavaderos, etc., si los dotas con un nuevo TPV.

- Entidades desconocidas: "Shell companies", trusts con propietarios opacos o una BVI con director "nominee". En general quien oculta al titular real.

- Clientes que no cuadran: ¿Por qué alguien de un país que no sirves intenta mover 100.000 dólares por tu app pequeña? ¿Por qué una "tienda de camisetas" recibe de repente 500.000 desde una jurisdicción de alto riesgo? Señal roja.

Bajo riesgo:

- Personas normales con pagos domésticos pequeños y previsibles.

- Empresas B2B conocidas en sectores regulados, por ejemplo vender tu SaaS a una cotizada conocida.

3. Riesgo geográfico

¿Dónde están tus clientes y hacia dónde va o de dónde viene el dinero?

Alto riesgo (sancionado):

- Zonas de prohibición. Hacer negocios con personas o entidades de países como Corea del Norte, Irán, Siria, Cuba y regiones ocupadas de Ucrania es ilegal y te cerrará. También incluye nacionales de estos países aunque vivan fuera. Las sanciones son de responsabilidad objetiva, "no lo sabía" no es defensa.

Alto riesgo (jurisdiccional):

- Países "en lista gris" por controles AML débiles. El GAFI mantiene una lista pública. Puedes operar, pero con mucha cautela. Incluye paraísos de "secreto bancario".

Bajo riesgo:

- Operar íntegramente dentro de un país bien regulado, por ejemplo solo EE. UU. o solo Reino Unido.

- Agenda un "Taller de Riesgo" de 1 hora con el equipo fundador. - Crea una hoja con tres pestañas: Producto, Cliente, Geografía. - En cada pestaña lista riesgos y asígnales "Bajo", "Medio" o "Alto". - Escribe un párrafo: "Nuestros riesgos principales son [p. ej., usuarios cripto anónimos] y [p. ej., pagos transfronterizos]". - Guarda el documento. Esta es la v1.0 de tu Evaluación de Riesgo. Listo.

Capítulo 2: El plano — tu política AML principal

Ahora que conoces tus riesgos puedes escribir tu "libro de reglas". Es tu Política AML. Piénsala como la "constitución" de tu programa. Es lo primero que un banco o inversor pedirá. No debe tener 100 páginas, pero sí estas secciones.

Qué incluir en la política AML de tu startup (v1.0):

1. Declaración de política (el compromiso):

- Un párrafo del fundador o CEO declarando que impedir el delito financiero en tu plataforma es prioridad. Es el "tono desde arriba", algo que buscan los auditores.

2. Responsable único (tu MLRO):

- Nombra a la persona responsable final del programa. Indica nombre y cargo, por ejemplo "Jane Doe, COO, es la Responsable de Reporte de Blanqueo (MLRO)". Centraliza la responsabilidad.

3. Enfoque basado en riesgo (el por qué):

- Declara que usas un enfoque basado en riesgo.

- Incluye un resumen breve de tu chequeo de riesgo, por ejemplo "La evaluación identificó riesgos altos en transacciones transfronterizas y anonimato de usuarios". Demuestra que tu política está adaptada a tu negocio.

4. Diligencia debida del cliente (CDD) / Conozca a su cliente (KYC):

- Cuándo: "Identificamos y verificamos a todos los usuarios en el onboarding antes de que accedan a funciones financieras."

- Qué recoges: "Para todos los usuarios recopilamos nombre legal, fecha de nacimiento y domicilio. Para alto riesgo pedimos un documento oficial."

- Cómo verificas: "Verificamos con métodos documentales y no documentales mediante socios tecnológicos." Es la política de "puerta de entrada".

5. Screening de sanciones y PEP (el escudo):

- Listas: Específico: OFAC (EE. UU.), ONU, UE y Reino Unido (HMT) como mínimo.

- Cuándo: "El cribado se realiza de forma automática vía API en el onboarding. Re-cribado diario de toda la base de clientes para capturar actualizaciones."

6. Monitorización de transacciones (el sistema de alarma):

- Cómo vigilas: "Reglas automatizadas y revisiones manuales basadas en riesgo."

- Señales rojas: Lista 5-10 específicas de tu negocio. Ver más en el Capítulo 3.

7. Reporte de actividades sospechosas (SARs):

- Proceso interno: Cómo un empleado avisa al responsable al detectar algo raro.

- Presentación externa: El responsable investiga y, si procede, presenta un SAR ante la autoridad competente, por ejemplo FinCEN en EE. UU. o NCA en Reino Unido.

8. Formación del equipo (el cómo):

- Quién: Toda la plantilla, con formación por rol para ingeniería, soporte y operaciones.

- Cuándo: En la incorporación y anual.

9. Conservación de registros (la prueba):

- Qué guardas: Datos KYC, resultados de cribado, logs de transacciones, notas de investigación.

- Cuánto tiempo: Mínimo cinco años tras finalizar la relación con el cliente.

Esto no es asesoramiento legal. Este manual es una guía completa, pero no sustituye a un abogado. Úsalo para construir tu programa y haz que lo revise un profesional cualificado.

Capítulo 3: Los 5 pilares de tu programa AML

Ahora construyámoslo pilar a pilar.

Pilar 1: Responsable único (tu Owner o MLRO)

Debes designar a una persona responsable. En una startup rara vez es un "oficial de cumplimiento" a tiempo completo.

- Quién: Suele ser COO, Head of Operations, Head of Finance o un cofundador.

- Qué hace buena a esta persona: Organizada, con escepticismo sano, analítica, detallista y con autoridad suficiente para decir "no, esto no se lanza aún". Esa autoridad es irrenunciable.

- Poseer y actualizar la política AML. - Supervisar a los socios tecnológicos de KYC y sanciones. - Revisar personalmente las alertas "grandes", por ejemplo un PEP real o una transacción rara de 500.000. - Presentar los SARs oficiales.

- Dirigir la formación anual. - Ser punto único de contacto para reguladores y bancos.

Pilar 2: Diligencia debida del cliente (KYC / CDD)

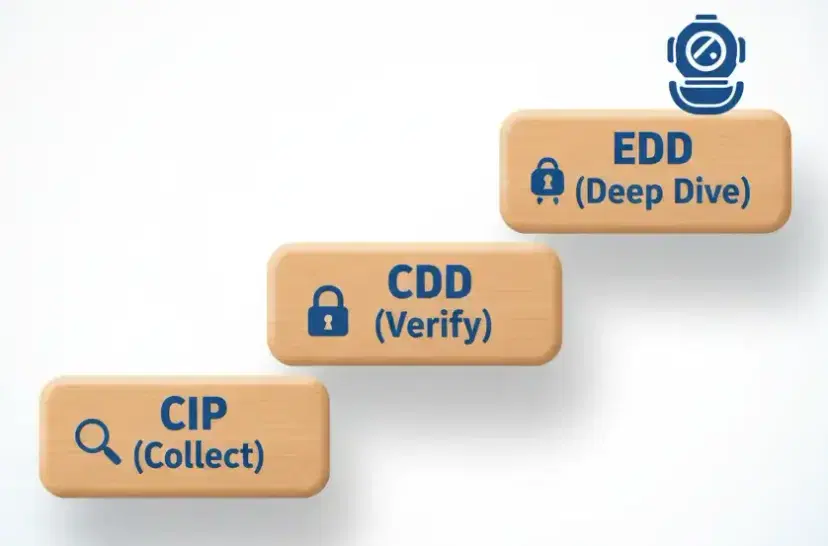

Significa conocer con quién tratas. No es un paso único sino una escalera.

-

Paso 1: CIP (Programa de Identificación de Cliente)

- Qué es: Recoger la info básica, equivalente a tu formulario de alta.

- Datos: Nombre legal, fecha de nacimiento, dirección, número de identificación.

-

Paso 2: CDD (Diligencia debida)

- Qué es: Probar que la info es real, pasar de "recoger" a "verificar".

- Cómo: Con un proveedor tecnológico.

- Documental: Pasaporte o permiso de conducir y verificación automática.

- No documental: Consultas a bases de datos para validar identidad. Usar ambas refuerza la verificación.

-

Paso 3: EDD (Diligencia reforzada)

- Qué es: Análisis profundo para clientes de mayor riesgo, por ejemplo un PEP confirmado o quien quiere mover 5 millones.

- Cómo: Solicitar "origen de fondos" y "origen de riqueza", además de "adverse media". Suele ser un proceso manual.

No lo construyas tú. Asóciate con un proveedor de verificación de identidad. Es más barato, rápido y seguro.

Pilar 3: Screening de sanciones y PEP (tu escudo automatizado)

Es el control más importante e innegociable. Es ilegal hacer negocios con personas o empresas en listas de sanciones. Las multas son masivas.

¿Qué es una sanción?

Una lista de bloqueo emitida por un gobierno. Si una persona, empresa o país aparece ahí no puedes hacer negocios.

Las listas principales son OFAC (EE. UU.), UE, ONU y Reino Unido (HMT), en conjunto son la base global.

¿Qué es un PEP?

Una Persona Expuesta Políticamente. No es criminal por defecto, pero es de alto riesgo por su exposición a corrupción o soborno.

Ejemplos: ministros, gobernadores, altos mandos militares y familiares cercanos.

Puedes trabajar con ellos, aplicando EDD del Paso 3.

Por qué debes automatizarlo

- Las listas cambian a diario: OFAC puede añadir o actualizar decenas de nombres en un día. Manual es imposible.

- La coincidencia difusa es compleja: "Mohamed Al-Fayed" vs. "Muhammed el Fayed". Un motor serio maneja transliteraciones y variaciones.

- Búsquedas manuales no valen: Googlear usuarios no es auditables ni defendible. Se requiere prueba con marca de tiempo de cada evento.

No lo construyas interno. Mantener y normalizar docenas de listas globales es una tarea de ingeniería de datos a tiempo completo. Usa un servicio API dedicado para cribado automático en tiempo real de sanciones y PEP.

Cómo implementarlo

En el onboarding

Cuando un usuario se registra tu backend debe lanzar una llamada API rápida a tu proveedor de cribado, por ejemplo POST /v1/screen_user.

Si hay hit se detiene el alta o se pasa a estado pendiente de revisión.

Es tu puerta, nadie entra sin despeje.

Revisión continua

Crítico. Tu partner debe re-screenear a diario toda tu base de clientes contra listas actualizadas.

Alguien limpio el lunes puede aparecer en una lista el martes.

Debes saberlo en el momento, no en su próximo login.

El re-cribado automático diario te protege del riesgo retroactivo. El cumplimiento no es un chequeo único, es un proceso continuo.

Pilar 4: Monitorización de transacciones (tu alarma)

Es cómo detectas actividad sospechosa después de que el usuario está dentro.

Observas comportamientos que no tienen sentido.

Consejo para startups:

No necesitas una plataforma de IA millonaria el Día 1.

Empieza con pocas reglas automatizadas y revisiones del responsable.

- Umbral: alerta por cualquier transacción superior a una cifra definida, por ejemplo 10.000 dólares. - Fraccionamiento: varias transacciones justo por debajo del umbral, por ejemplo cinco de 2.000 en 24 horas. - Velocidad: número inusualmente alto de transacciones en poco tiempo. - Entrada y salida: depósito de 50.000 seguido de retirada de 49.900 una hora después. - Geografía: cualquier transacción que toque un país de alto riesgo en tu lista gris del GAFI. - Hora del día: actividad solo a las 3 de la madrugada, posible bot o cuenta comprometida. - Viaje imposible: inicio de sesión desde Nueva York y 20 minutos después desde Moscú. - Cuenta nueva al máximo: cuentas recién creadas que mueven al instante el máximo permitido. - Múltiples orígenes: muchas entradas pequeñas desde 50 fuentes nuevas y luego consolidación. - Billetera cripto sancionada: cualquier operación que toque una dirección listada por OFAC.

Automatiza las alertas y revísalas manualmente. La meta no es volumen sino precisión y un registro de decisiones claro y auditable.

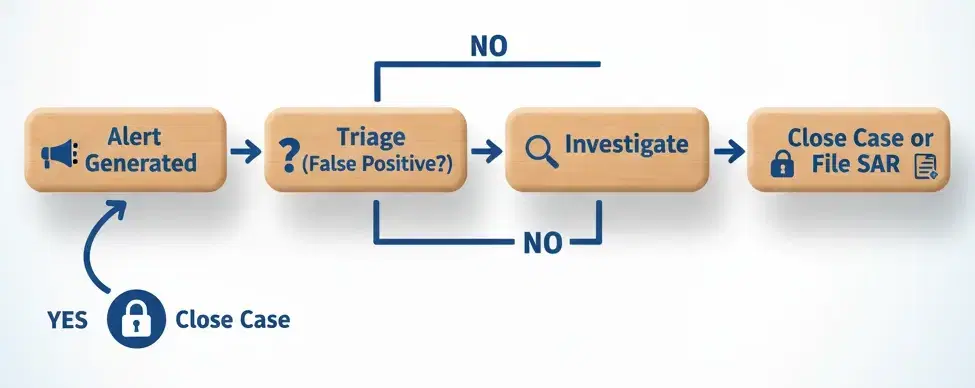

Pilar 5: Reporte (SARs)

Cuando tu sistema marca algo que no puedes explicar, no es falso positivo y la historia no cuadra, tienes deber legal de reportarlo.

Qué es

Un Suspicious Activity Report (SAR) es un informe confidencial estandarizado que se presenta ante la Unidad de Inteligencia Financiera (UIF) de tu país.

Presentar un SAR no significa culpabilidad, significa sospecha razonable y trasladar la información a las autoridades.

Regla de oro

PROHIBIDO AVISAR Jamás informes a un cliente ni a nadie de que vas a presentar un SAR. Hacerlo es delito. Puede comprometer investigaciones y permitir destruir pruebas o fugarse. Tu única acción es presentar el informe y, si procede, dar de baja al cliente en silencio.

Capítulo 4: El "pegamento": formación y registros

Estos dos pilares no son pasos de acción, pero son el pegamento que hace tu programa auditable y defendible.

En una auditoría es como demuestras que hiciste lo descrito en el Capítulo 3.

1. Formación de empleados

Si tu equipo, especialmente Soporte, no sabe qué buscar, el programa falla.

Quién: Todos necesitan un "AML 101".

Especialización: Ingeniería, producto y soporte requieren formación específica.

- Soporte: Reconocer ingeniería social y gestionar preguntas sensibles como "¿Por qué se marcó mi transferencia de 50.000?"

- Ingeniería/Producto: Entender que AML depende de privacidad de datos y diseño seguro. Manejan datos personales sensibles y deben tratarlos en consecuencia.

- Qué es AML y financiación del terrorismo (10 min) - Revisión de la política AML de la empresa (15 min) - Señales rojas clave (10 min) - Proceso de alerta, qué hacer si ves algo (10 min) - Regla de "no avisar" (5 min) - Preguntas y respuestas (10 min)

Cómo:

Imparte la formación en onboarding y graba un repaso anual.

Mantén un registro de asistencia; los auditores lo pedirán como evidencia.

Un programa AML solo es tan fuerte como las personas que lo operan. La formación crea conciencia, consistencia y evidencia documentada de control.

2. Conservación de registros

Si no lo escribiste, no ocurrió.

En una auditoría tus registros son tu defensa.

- Resultados de todos los checks KYC/IDV, aprobados o no. - Capturas o logs de cada cribado de sanciones y PEP, especialmente "hits", y tus notas de por qué se limpió o escaló. - Todos los logs de transacciones. - Todas las notas de investigación de cada alerta. - Copias de todos los SARs presentados. - Presentaciones anuales de formación y registros de asistencia. - Todas las versiones históricas de tu Política AML y Evaluación de Riesgo.

Plazo:

Conserva al menos cinco años tras cierre de la cuenta del cliente.

Es un estándar global.

Unos buenos registros convierten tu programa AML de palabras en evidencia defendible.

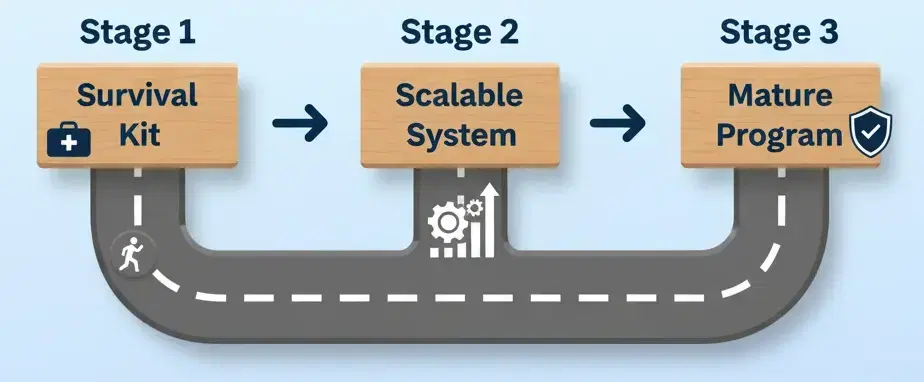

Capítulo 5: Construir tu programa AML por etapas

Tu programa debe escalar con tu empresa.

Enfócate en lo siguiente según tu fase.

Etapa 1: Kit de supervivencia

Estado de empresa: Pre-Seed / Seed, construcción de producto, 0–10k usuarios.

- Designa responsable: Un cofundador, por ejemplo COO. - Evaluación de riesgo: Completa el chequeo de 1 hora, ver Capítulo 1. - Política AML: Redacta tu v1.0, ver Capítulo 2. - Integra API de sanciones: Prioridad alta, cribado automático de sanciones y PEP en el onboarding. Es tu cumplimiento mínimo viable.

Etapa 2: Sistema escalable

Estado de empresa: Series A / B, crecimiento, 10k–500k usuarios.

- Recurso dedicado: Contrata a una persona de Compliance Ops bajo el responsable para gestionar alertas diarias. - KYC completo: Integra un proveedor de verificación de identidad. - Monitorización de transacciones: Implementa 5–10 reglas automatizadas, ver Capítulo 3, Pilar 4. - Formación: Implanta la primera formación anual grabada.

Etapa 3: Programa maduro

Estado de empresa: Serie C+ y escalado, 500k+ usuarios.

- Liderazgo: Nombra un Head of Compliance o MLRO senior dedicado. - Automatiza la monitorización: Despliega un sistema formal de monitorización de transacciones, aquí la IA aporta valor. - Audítate: Contrata una auditoría independiente antes de la del regulador. - Refina la política: Actualiza a v3.0 y refresca con cada nuevo producto o mercado.

La madurez del cumplimiento refleja la del producto. Empieza simple, automatiza pronto y evoluciona conforme crece tu superficie de riesgo.