Zusammenfassung

Wenn Sie ein Startup-Gründer sind, klingt „Compliance zur Bekämpfung der Geldwäsche“ wahrscheinlich nach einem großen, teuren Unternehmensproblem, mit dem Sie sich viel später befassen können (und sollten), oder? Hier ist die Sache: Das ist es nicht. In der heutigen Welt ist die AML-Compliance ein „Jeder“-Problem und eine der ersten und gravierendsten Hürden, denen Sie begegnen werden, wenn Sie beginnen, wirklich Fuß zu fassen. Sobald Ihr Unternehmen mit Geld umgeht, werden Sie zum Gatekeeper – und zum Ziel. Es zu ignorieren ist, als würde man einen Wolkenkratzer ohne Feuerleiter bauen: Alles ist in Ordnung, bis es nicht mehr funktioniert, und dann ist es katastrophal. Aber hier ist die gute Nachricht: Sie brauchen kein 2.000-köpfiges Compliance-Team. Sie brauchen nur einen intelligenten Plan. Dies ist kein langweiliges juristisches Lehrbuch. Dies ist ein praktisches Schritt-für-Schritt-Playbook für Gründer und Betreiber. Wir überspringen (meistens) das „Warum“ und wenden uns direkt dem „Wie“ zu. Wie Sie Ihre tatsächlichen Risiken ermitteln, was Sie in Ihre erste AML-Richtlinie schreiben sollten, wie Sie moderne Tools (wie automatisierte Sanktionsprüfungen) für die schwere Arbeit nutzen und wie Sie ein Programm erstellen, das VCs und Bankpartner lieben wird, weil es zeigt, dass Sie ein echtes, nachhaltiges Unternehmen aufbauen. Lassen Sie uns ein einfaches, skalierbares AML-Programm erstellen, das Ihnen tatsächlich beim Wachstum hilft.

Einführung: Warum „Abwarten“ eine gescheiterte Strategie ist

Am Anfang dreht sich alles um das Produkt, das Wachstum und einfach ums Überleben. „Compliance“ wird auf den „irgendwann/vielleicht“-Stapel geworfen. Aber das ist ein gewaltiger strategischer Fehler. Im heutigen Ökosystem ist Ihr AML-Setup nicht nur Sache der Regierung (die irgendwann aufholen wird). Es ist für die Partner, die Sie jetzt brauchen, um überhaupt zu existieren.

Zahlungsabwickler (Stripe, Adyen usw.): Sie sind stark reguliert. Sie tragen die Risiken, die Sie für ihre Plattform mit sich bringen. Sie werden ihre Lizenzen nicht riskieren, um mit einer Plattform zusammenzuarbeiten, die über ein chaotisches oder nicht vorhandenes Compliance-Programm verfügt. Sie werden Sie zuerst abschalten und später Fragen stellen. Ein plötzliches Einfrieren Ihrer Zahlungsabwicklung kann Ihren Cashflow und Ihr Unternehmen über Nacht zum Erliegen bringen.

Bankpartner: Sie möchten ein echtes Geschäftskonto? Das erste, wonach sie fragen werden, ist Ihre AML-Richtlinie. Keine Richtlinie? Kein Bankkonto. Oft endet eine Beziehung, bevor sie überhaupt begonnen hat, und zwingt Sie zu weniger attraktiven, gebührenintensiven Bankoptionen, die Ihr Wachstum behindern.

Investoren (VCs): Vorbei sind die Zeiten des „Wachstums um jeden Preis“. Insbesondere nach der Serie A führen Anleger eine ernsthafte Due-Diligence-Prüfung durch. Ein chaotisches Compliance-Programm ist ein riesiges, blinkendes rotes Licht, das „versteckte Verbindlichkeiten“ und „betriebliches Chaos“ schreit. Für sie bedeutet das künftige Bußgelder, eingefrorene Konten und dringende „Aufräumprojekte“, die Ihre Produkt-Roadmap zunichte machen und ihr Geld verbrennen.

„Wir betrachten zwei Dinge: das Produkt und das Risiko. Ein tolles Produkt mit Unordnung.“ Compliance ist ein Risiko, das wir nicht eingehen. Ein gutes Produkt mit einer sauberen, automatisierten Compliance-Programm? Das ist ein ausgereiftes, skalierbares Geschäft. Wir werden das finanzieren den ganzen Tag."

Das Ziel ist nicht, eine Bank zu werden. Das Ziel besteht darin, ein intelligentes, risikobasiertes und überprüfbares Programm zu erstellen, das zu Ihrer Größe passt. Dieser Leitfaden zeigt Ihnen genau, wie.

Kapitel 1: Die Grundlage – Ihr AML-Risiko-Check

Okay, das Wichtigste zuerst. Sie können keinen intelligenten Plan erstellen, wenn Sie nicht wissen, womit Sie es zu tun haben. Das meinen die Regulierungsbehörden mit einem „risikobasierten Ansatz“. Es ist nur eine schicke Art zu sagen: „Konzentrieren Sie Ihre Energie dort, wo die wirkliche Gefahr liegt.“ Bevor Sie eine einzige Zeile Ihrer Police verfassen, müssen Sie einen kurzen „Risiko-Check“ für Ihr Unternehmen durchführen. Dies kann (und sollte) ein einfaches internes Dokument sein. Schnappen Sie sich Ihren Mitgründer und ein Whiteboard. Sie werden drei Schlüsselbereiche analysieren.

1. Produkt- und Servicerisiko ***Was ist an Ihrem Produkt, das ein Geldwäscher ist?

könnte... nützlich finden?***

Hohes Risiko: Volksgeld halten: Sind Sie eine digitale Geldbörse? Ein Marktplatz, der Gelder treuhänderisch verwahrt? Eine Plattform, auf der Benutzer Geld ein- und auszahlen können? Immer wenn Sie ein „Verwahrer“ von Geldern sind, steigt Ihr Risiko. Geld bewegen (insbesondere grenzüberschreitend): Sind Sie ein Fintech, eine Überweisungs-App oder ein Zahlungsunternehmen? Je schneller und globaler die Bewegung, desto höher ist das Risiko. Das Ziel eines Geldwäschers besteht darin, Geld weit und schnell zu bewegen, um seine Herkunft zu verschleiern. Anonymität: Erlaubt Ihre Plattform anonyme oder pseudonyme Konten? (Aus diesem Grund stehen Krypto-Börsen im Rampenlicht mit hohem Risiko). Alles, was das „Wer“ verbirgt, ist ein Warnsignal. Komplexe Produkte: Beschäftigen Sie sich mit Spielen (virtuelle Güter, die gegen echtes Geld eingetauscht werden können), digitalen Vermögenswerten (NFTs), Peer-to-Peer-Krediten (P2P) oder anderen Bereichen, die die Herkunft der Gelder verschleiern können?

Geringes Risiko: Einfaches B2B-SaaS: Sie verkaufen ein Abonnement für 50 $/Monat für ein Softwaretool, das das Geld Ihrer Kunden nicht berührt. E-Commerce: Sie verkaufen physische Waren (wie T-Shirts oder Kaffee) direkt an Verbraucher. (Hinweis: Es besteht weiterhin das Risiko von Sanktionen! Sie können kein T-Shirt an eine sanktionierte Person versenden.) Informationsdienste: Eine B2B-Insights-Plattform, bei der Kunden lediglich ein Abonnement bezahlen, um Inhalte zu lesen.

2. Kundenrisiko

Wer sind Ihre Kunden und was machen sie wirklich?

Hohes Risiko: Politisch exponierte Personen (PEPs): Regierungsbeamte, ihre Familien und ihre engen Mitarbeiter. Sie sind keine Kriminellen, aber sie sind einem hohen Risiko ausgesetzt, weil sie mehr Möglichkeiten für Bestechung und Korruption haben. Bargeldintensive Unternehmen: Restaurants, Lebensmittelgeschäfte, Autowaschanlagen usw., die Sie möglicherweise mit einem neuen Kassensystem bedienen. Unbekannte Einheiten: Kunden, bei denen es sich um „Mantelfirmen“, Trusts mit unklaren Eigentümern oder B.V.I. handelt. Unternehmen mit einem „nominierten“ Direktor. Grundsätzlich verheimlicht jeder, wer wirklich der Besitzer des Kontos ist. Kunden, die keinen Sinn ergeben: Warum versucht ein Benutzer aus einem Land, das Sie nicht bedienen, 100.000 US-Dollar über Ihre kleine App zu bewegen? Warum erhält ein „T-Shirt-Unternehmen“ plötzlich Zahlungen in Höhe von 500.000 US-Dollar aus einem Hochrisikogebiet? Rote Flagge!

Geringes Risiko: Normale Menschen (die breite Öffentlichkeit), die kleine, vorhersehbare Zahlungen im Inland leisten (z. B. für ihren Kaffee bezahlen). Bekannte B2B-Unternehmen in regulierten Branchen (z. B. Verkauf Ihres SaaS an ein anderes bekanntes, börsennotiertes Technologieunternehmen).

3. Geografisches Risiko

Wo sind Ihre Kunden und wohin geht das Geld (oder kommt es her)?

Hohes Risiko (sanktioniert): Dies sind die „No-Go“-Zonen. Jegliche Geschäfte mit Einzelpersonen oder Organisationen in Ländern wie Nordkorea, Iran, Syrien, Kuba und den besetzten Gebieten der Ukraine sind illegal und führen zur Schließung Ihres Unternehmens. Hierzu zählen auch Staatsangehörige dieser Länder, auch wenn sie anderswo wohnen. Bei den Strafen handelt es sich um „verschuldensunabhängige Haftung“, was bedeutet, dass „Ich wusste es nicht“ keine Rechtsverteidigung ist.

Hohes Risiko (Gerichtsbarkeit): Dies sind Länder, die der Rest der Welt wegen schwacher AML-Kontrollen auf der „grauen Liste“ hat. Die globale Aufsichtsbehörde, die Financial Action Task Force (FATF), führt eine öffentliche Liste. Sie können hier Geschäfte machen, aber Sie müssen besonders vorsichtig sein. Dazu gehören auch Zufluchtsorte des „Bankgeheimnisses“. Geringes Risiko: Wir sind vollständig in einem gut regulierten Land tätig (z. B. nur in den USA, nur im Vereinigten Königreich).

- Vereinbaren Sie einen einstündigen „Risiko-Workshop“ mit Ihrem Gründerteam. - Erstellen Sie ein einfaches Tabellenkalkulation mit drei Registerkarten: Produkt, Kunde, Geografie. - Für jede Registerkarte, Listen Sie Ihre Risiken auf und bewerten Sie sie mit „Niedrig“, „Mittel“ oder „Hoch“. - Schreiben Sie ein Zusammenfassung in einem Absatz: „Unsere Hauptrisiken sind [z. B. anonyme Krypto-Benutzer] und [z. B. grenzüberschreitende Zahlungen].“ - Speichern Sie dieses Dokument. Dies ist v1.0 von Ihnen offizielle Risikobewertung. Glückwunsch!

Kapitel 2: Der Entwurf – Ihre zentrale AML-Richtlinie

Da Sie nun Ihre Risiken kennen, können Sie Ihr „Regelwerk“ schreiben. Dies ist Ihre AML-Richtlinie. Betrachten Sie dies als die „Verfassung“ Ihres Compliance-Programms. Es ist das erste Dokument, das eine Bank oder ein Investor einsehen möchte. Es müssen nicht 100 Seiten sein, aber diese Abschnitte müssen vorhanden sein.

Was Sie in die AML-Richtlinie Ihres Startups (v1.0) aufnehmen sollten:

1. Grundsatzerklärung (das „Versprechen“):

- Ein hochrangiger Absatz von Ihnen (dem Gründer/CEO), in dem es heißt: „Wir setzen uns zu 100 % dafür ein, Finanzkriminalität auf unserer Plattform zu verhindern. Wir nehmen dies ernst.“ Das ist nicht nur Flusen; Es ist Ihr „Ton von oben“, auf den Prüfer achten.

2. „Point Person“ (Ihr MLRO):

- Nennen Sie die Person, die letztendlich für dieses Programm verantwortlich ist. (Wir werden dies im nächsten Kapitel behandeln). Geben Sie ihren Namen und Titel an (z. B. „Jane Doe, COO, ist unsere designierte Money Laundering Reporting Officer (MLRO)“). Dadurch wird die Verantwortung zentralisiert und das Problem „Das ist nicht mein Job“ verhindert.

3. (Das „Warum“): Geben Sie an, dass Sie einen „risikobasierten Ansatz“ verwenden.

- Geben Sie an, dass Sie einen „risikobasierten Ansatz“ verwenden.

- Fügen Sie eine kurze Zusammenfassung Ihres Risiko-Check-Ups bei. (z. B. „Unsere Bewertung ergab hohe Risiken bei grenzüberschreitenden Transaktionen und der Anonymität der Benutzer...“). Dieser Abschnitt beweist, dass Ihre Police keine Einheitslösung ist, sondern auf Ihr Unternehmen zugeschnitten ist.

4. Customer Due Diligence (CDD) / Know Your Customer (KYC):

- Wenn Sie es tun: z. B. „Wir werden alle Benutzer beim Onboarding identifizieren und verifizieren, bevor sie auf Finanzfunktionen zugreifen können.“

- Was Sie sammeln: z. B. „Für alle Benutzer erfassen wir den offiziellen Namen, das Geburtsdatum und die Wohnadresse. Für Benutzer mit hohem Risiko erfassen wir auch einen amtlichen Ausweis.“

- So überprüfen Sie: z. B. „Wir überprüfen diese Informationen mithilfe einer Kombination aus dokumentarischen (ID) und nichtdokumentarischen (Datenbank) Methoden über unsere externen Technologiepartner.“ In diesem Abschnitt werden Ihre „Haustür“-Richtlinien detailliert beschrieben: wen Sie hereinlassen und wie Sie deren Ausweis überprüfen.

5. Sanktionen und PEP-Screening („Schild“):

- Welche Listen Sie überprüfen: Seien Sie genau! „Wir überprüfen alle Benutzer mindestens anhand der Sanktionslisten des U.S. Office of Foreign Assets Control (OFAC), der Vereinten Nationen (UN), der Europäischen Union (EU) und des Vereinigten Königreichs (HMT).“

- Wenn Sie Folgendes überprüfen: „Die Überprüfung erfolgt automatisch über die API beim Onboarding. Unser gesamter Kundenstamm wird täglich erneut überprüft, um alle neuen Aktualisierungen dieser Listen zu erkennen.“ Das ist Ihr nicht verhandelbarer Schutzschild. Es beschreibt, wie Sie „schlechte Akteure“ stoppen, bevor sie in Ihr System gelangen.

6. Transaktionsüberwachung (das „Alarmsystem“):

- So beobachten Sie: „Wir überwachen Transaktionen auf verdächtige Aktivitäten mithilfe einer Mischung aus automatisierten Regeln und manuellen, risikobasierten Überprüfungen.“

- Ihre „roten Flaggen“: Listen Sie 5–10 rote Flaggen auf, die speziell für Ihr Unternehmen gelten.See more in Chapter 3. Wenn KYC die Haustür ist, ist dies die Alarmanlage im Haus.

7. Sketchy Stuff (SARs) melden:

- Interner Prozess: Erklären Sie, wie ein Mitarbeiter der „Point Person“ erzählt, dass er etwas Seltsames gesehen hat.

- Externe Einreichung: Geben Sie an, dass die zuständige Person für die Untersuchung und ggf. Einreichung eines Suspicious Activity Report (SAR) bei der zuständigen Regierungsbehörde (z. B. FinCEN in den USA, NCA im Vereinigten Königreich) verantwortlich ist. Dies erklärt Ihre „Meldepflicht“ – was Sie tun, wenn Sie etwas wirklich Verdächtiges finden.

8. Teamtraining (Das „How-To“):

- Wer: „Alle Mitarbeiter erhalten eine AML-Schulung mit speziellen, rollenbasierten Schulungen für Technik, Support und Betrieb.“

- Wann: „Schulungen werden bei der Einstellung und auf jährlicher Basis angeboten.“ Dadurch wird sichergestellt, dass die Richtlinie nicht nur ein Dokument, sondern gelebte Praxis im Unternehmen ist.

9. Aufzeichnungen (Der „Beweis“):

- Was Sie aufbewahren: „Wir bewahren alle KYC-Daten, Überprüfungsergebnisse, Transaktionsprotokolle und Untersuchungsnotizen auf.“

- Wie lange: „Alle Aufzeichnungen werden nach Beendigung der Geschäftsbeziehung mit dem Kunden mindestens fünf Jahre lang aufbewahrt.“ Dies ist Ihr „Audit Trail“ – der Beweis dafür, dass Sie alles tun, was Sie versprochen haben.

Dies ist keine Rechtsberatung! Dieses Playbook ist eine umfassende Anleitung, aber das ist es nicht ein Ersatz für einen echten Anwalt. Verwenden Sie dies, um Ihr Programm zu erstellen, und haben Sie es dann Lassen Sie es von einem qualifizierten Juristen überprüfen.

Kapitel 3: Die 5 Säulen Ihres AML-Programms

Okay, lasst uns dieses Ding tatsächlich aufbauen, Pfeiler für Pfeiler.

Säule 1: Die „Point Person“ (Ihr Eigentümer/MLRO)

Sie müssen eine Person benennen, die die letzte Verantwortung trägt. In einem Startup ist dies fast nie ein hauptberuflicher „Compliance-Beauftragter“.

- Wer: Normalerweise ist es der COO, Head of Operations, Head of Finance oder ein Mitbegründer.

- Was macht ein gutes Produkt aus? Sie müssen organisiert, skeptisch (im positiven Sinne!), analytisch und detailorientiert sein und genug Autorität haben, um anderen Teams (sogar dem Produkt!) zu sagen: „Nein, das können wir noch nicht auf den Markt bringen.“ Diese Befugnis ist nicht verhandelbar; Sie müssen in der Lage sein, die Richtlinie durchzusetzen.

- Besitzen und aktualisieren Sie die AML-Richtlinie.

- Beaufsichtigen Sie die Technologiepartner (Ihre KYC- und Sanktionstools).

- Überprüfen Sie persönlich die „großen“ Warnungen (ein echter PEP-Match, eine seltsame Transaktion im Wert von 500.000 US-Dollar).

- Reichen Sie die offiziellen SARs bei der Regierung ein.

- Durchführung des jährlichen Teamtrainings.

- Fungieren Sie als zentraler Ansprechpartner für alle Anfragen zu Regulierungs- und Bankpartnern.

Säule 2: Kunden-Due-Diligence (KYC / CDD)

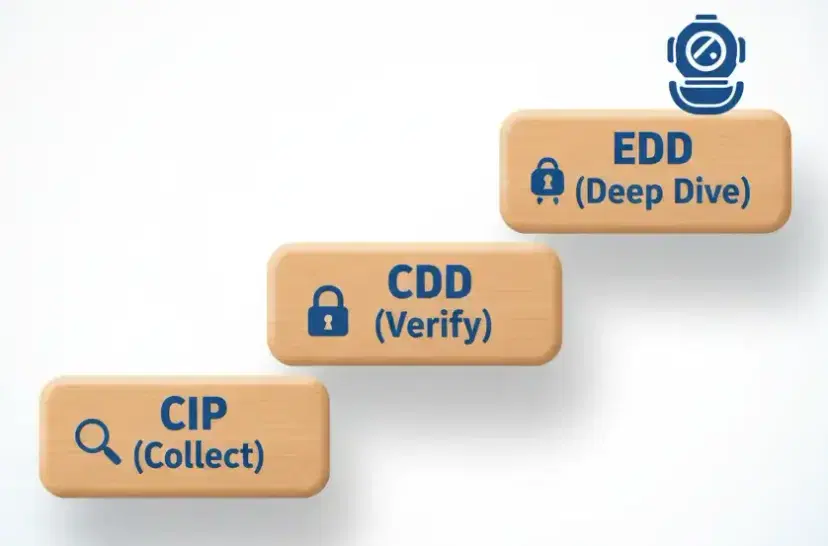

Das ist nur eine schicke Art zu sagen: „Wissen Sie, mit wem Sie es zu tun haben.“ Es ist keine einzelne Sache; Es ist eine Leiter mit Stufen.

-

Schritt 1: CIP (Customer Identification Program)

- Was es ist: Nur die grundlegenden Informationen sammeln. Dies ist die sign_up_form.js Ihres Benutzers. Dies sind die Mindestdaten, die Sie benötigen, um überhaupt mit einer Überprüfung beginnen zu können.

- Informationen: offizieller Name, Geburtsdatum, Adresse, Regierungs-ID-Nummer (z. B. SSN oder gleichwertig).

-

Schritt 2: CDD (Customer Due Diligence)

- Was es ist: Beweisen, dass die Informationen echt sind. Hier kommen Sie vom „Sammeln“ zum „Überprüfen“.

- Wie: Sie arbeiten dazu mit einem Technologieanbieter zusammen.

- Dokumentarfilm: Der Benutzer lädt ein Foto seines Reisepasses oder Führerscheins hoch. Das Tool nutzt KI, um zu prüfen, ob es echt ist.

- Nicht dokumentarisch: Das Tool pingt Datenbanken (Kreditauskunfteien, Regierungsunterlagen), um festzustellen, ob „Jane Doe, geboren am 1.1.1990 in der 123 Main St“ eine echte, lebende Person ist. Die Verwendung beider Methoden (z. B. das Abgleichen eines Passfotos mit einem Datenbankeintrag) führt zu einer viel stärkeren Verifizierung als beides allein.

-

Schritt 3: EDD (Enhanced Due Diligence)

- Was es ist: Dies ist der „Deep Dive“, den Sie für Ihre Kunden mit dem höchsten Risiko durchführen (z. B. einen PEP, den Sie bestätigt haben, oder einen Benutzer, der 5 Millionen US-Dollar verschieben möchte).

- Wie: Sie müssen weitere Fragen stellen, z. B. „Woher kommt dieses Geld?“ (Quelle der Mittel) und „Woher stammt Ihr gesamtes Vermögen?“ (Quelle des Reichtums). Dazu könnte auch ein Screening „unerwünschter Medien“ gehören, bei dem Nachrichtenquellen daraufhin überprüft werden, ob sie mit Betrug, Bestechung oder anderen Straftaten in Verbindung stehen. Dies ist normalerweise ein manueller Vorgang.

Bauen Sie das nicht selbst! Arbeiten Sie mit einem Drittanbieter zur „Identitätsprüfung“ zusammen. (IDV)-Tool. Es ist günstiger, schneller und unendlich sicherer.

Säule 3: Sanktionen und PEP-Screening (Ihr automatisierter Schutz)

Dies ist Ihre wichtigste, nicht überspringbare und nicht verhandelbare Kontrolle. Es ist illegal, mit einer Person oder einem Unternehmen Geschäfte zu machen, die auf einer Sanktionsliste stehen. Die Geldstrafen sind enorm.

Was ist eine Sanktion?

Eine von einer Regierung herausgegebene „Sperrliste“. Wenn eine Person, ein Unternehmen oder ein Land darauf erscheint, können Sie mit dieser Person keine Geschäfte tätigen.

Die Hauptlisten sind OFAC (USA), EU, UN und UK (HMT) – zusammen bilden sie die globale Grundlage für die Einhaltung.

Was ist ein PEP?

Eine politisch exponierte Person. Sie sind zwar keine Kriminellen, aber sie sind einem hohen Risiko ausgesetzt, weil sie Korruption oder Bestechung ausgesetzt sind.

Beispiele hierfür sind Minister, Landesgouverneure, hochrangige Militärbeamte und ihre unmittelbaren Familienangehörigen.

Sie können mit ihnen zusammenarbeiten, müssen jedoch ab Schritt 3 die Enhanced Due Diligence (EDD) anwenden.

Warum Sie dies automatisieren müssen

- Listen ändern sich täglich: OFAC allein kann an einem Tag Dutzende Namen hinzufügen oder aktualisieren. Manuelle Updates sind nicht möglich.

- Fuzzy-Matching ist komplex: „Mohamed Al-Fayed“ vs. „Muhammed el Fayed“. Eine geeignete Screening-Engine kümmert sich um Transliteration, Rechtschreibung und kulturelle Unterschiede.

- Manuelle Suchen sind ungültig: Das Googeln von Benutzern ist nicht überprüfbar oder vertretbar. Die Aufsichtsbehörden verlangen einen zeitgestempelten Nachweis jedes Screening-Ereignisses.

Bauen Sie das nicht selbst. Aufrechterhaltung und Normalisierung Dutzender globaler Watchlists ist eine Vollzeitaufgabe im Bereich Data Engineering. Verwenden Sie einen dedizierten API-Dienst für automatisierte Sanktions- und PEP-Überprüfungen in Echtzeit.

So implementieren Sie es (Das „How-To“)

Beim Onboarding

Wenn sich ein Benutzer anmeldet, sollte Ihr Backend einen schnellen API-Aufruf an Ihren Screening-Anbieter auslösen (z. B. POST /v1/screen_user).

Wenn die Antwort ein Treffer ist, stoppen Sie das Onboarding oder versetzen Sie den Benutzer in den Status Überprüfung ausstehend.

Dies ist Ihr Tor – niemand tritt ein, bis es freigegeben ist.

Permanente (laufende) Vorführung

Dieser Teil ist von entscheidender Bedeutung. Ihr Screening-Partner muss Ihren gesamten Kundenstamm täglich neu überprüfen anhand aktualisierter Sanktions- und PEP-Listen.

Ein Benutzer, der am Montag sauber ist, kann bis Dienstag auf einer Sanktionsliste erscheinen.

Sie müssen es in dem Moment wissen, in dem es passiert, und nicht bei der nächsten Anmeldung.

Tägliche, automatisierte Neuprüfungen schützen Ihr Unternehmen vor rückwirkenden Risiken. Compliance ist keine einmalige Prüfung, sondern ein kontinuierlicher Prozess.

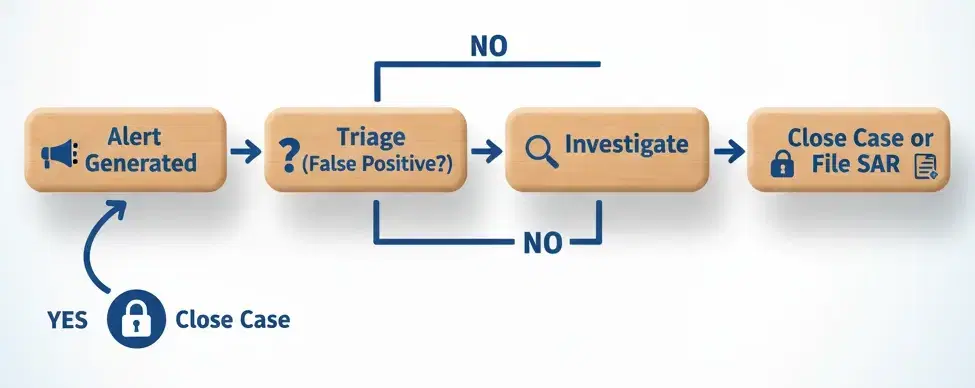

Säule 4: Transaktionsüberwachung (Ihr Alarmsystem)

So erkennen Sie verdächtige Aktivitäten, nachdem sich ein Benutzer in Ihrem System befindet.

Sie achten auf Verhalten, das keinen Sinn ergibt.

Startup-Tipp:

Sie brauchen am ersten Tag keine millionenschwere KI-Plattform.

Beginnen Sie mit ein paar einfachen, automatisierten Regeln, die Benachrichtigungen auslösen, die Ihr Point Person überprüfen kann.

- Schwellenwert: Warnung bei jeder Transaktion über einem festgelegten Betrag (z. B. 10 $). 000). - Strukturierung: Warnung bei mehreren Transaktionen direkt darunter Schwellenwert (z. B. fünf × 2.000 US-Dollar in 24 Stunden). - Geschwindigkeit: Warnung bei a Benutzer mit einer ungewöhnlich hohen Anzahl von Transaktionen in einem kurzen Zeitraum. - Ein- und Ausstieg: Warnung bei einer Einzahlung von 50.000 $, gefolgt von einer Auszahlung von 49.900 $ eine Stunde später – klassisches „Layering“. - Geografie: Benachrichtigung bei jeder Transaktion Berühren Sie ein Hochrisikoland von Ihrer FATF-Grauliste. - Tageszeit: Benachrichtigung über Benutzer, die erst um 3 Uhr morgens aktiv sind – möglicher Bot oder kompromittiertes Konto. - Unmögliche Reise: Warnung bei einem Benutzer, der sich aus New York anmeldet und 20 Minuten dauert später aus Moskau. - Max-Out für neue Konten: Benachrichtigung bei brandneuen Konten Bewegen Sie sofort den maximal zulässigen Betrag. - Mehrere Quellen: Warnung aktiviert Konten, die viele kleine Zahlungen aus 50 neuen Quellen erhalten und dann konsolidiert werden sie. - Sanktionierte Krypto-Wallet: Benachrichtigung bei jeder Krypto-Transaktion eine OFAC-gelistete Wallet-Adresse.

Automatisieren Sie Warnungen, überprüfen Sie sie jedoch manuell. Das Ziel ist nicht Volumen – es ist Volumen Präzision und eine klare, überprüfbare Dokumentation der Entscheidungen.

Säule 5: Berichterstattung (SARs)

Wenn Ihr Alarmsystem etwas meldet, das Sie nicht erklären können – es handelt sich nicht um einen Fehlalarm und die Geschichte stimmt nicht –, sind Sie gesetzlich verpflichtet, es zu melden.

Was es ist

Ein Suspicious Activity Report (SAR) ist ein standardisierter, vertraulicher Bericht, der bei der Financial Intelligence Unit (FIU) Ihres Landes eingereicht wird.

Das Einreichen einer Verdachtsanzeige bedeutet nicht, dass der Benutzer schuldig ist; Dies bedeutet, dass Sie einen begründeten Verdacht haben und diese Informationen an die Behörden weitergeben.

Die goldene Regel

KEIN TIPPING! Dies ist die wichtigste Regel im Bereich der Geldwäschebekämpfung. Du musst Sagen Sie niemals – unter keinen Umständen – einem Kunden oder jemand anderem, dass Sie es sind eine Verdachtsanzeige gegen sie einreichen. Dies ist eine Straftat. Es kann Kompromisse eingehen Ermittlungen und ermöglichen es Verdächtigen, Beweise zu vernichten oder zu fliehen. Dein Einziger Die Maßnahme besteht darin, den Bericht einzureichen und ihn gegebenenfalls stillschweigend aus dem Verkehr zu ziehen Kunde.

Kapitel 4: Der „Klebstoff“ – Schulung und Aufzeichnungen

Bei diesen letzten beiden Säulen handelt es sich nicht um „Handlungsschritte“, sondern um den Kleber, der Ihr AML-Programm überprüfbar und vertretbar hält.

Wenn Sie jemals auditiert werden, beweisen Sie auf diese Weise, dass Sie alles getan haben, was in Chapter 3 beschrieben ist.

1. Mitarbeiterschulung

Wenn Ihr Team – insbesondere der Support – nicht weiß, wonach es suchen soll, schlägt Ihr Programm fehl.

Wer: Jeder benötigt mindestens eine grundlegende „AML 101“-Sitzung.

Speziellisiert: Technik-, Produkt- und Supportteams benötigen eine tiefergehende, rollenspezifische Schulung.

- Unterstützung: Schulen Sie sie darin, Social Engineering zu erkennen und sensible Kundenanfragen wie „Warum wurde meine 50.000-Dollar-Überweisung markiert?“ zu bearbeiten.

- Technik/Produkt: Bringen Sie ihnen bei, dass AML auf strengen Datenschutz und sicheres Design angewiesen ist. Sie verarbeiten hochsensible personenbezogene Daten und müssen diese entsprechend behandeln.

- Was ist AML und Terrorismusfinanzierung? (10 Min.) – Rückblick auf das Unternehmen AML Richtlinie (15 Min.) – Wichtige Warnsignale (10 Min.) – Der „Alert“-Prozess – was tun, wenn Sie sehen etwas (10 Min.) – Die „Kein Trinkgeld geben“-Regel (5 Min.) – Fragen und Antworten (10 Min.)

Wie:

Führen Sie diese Schulung während des Onboardings live durch und zeichnen Sie eine Auffrischung für die jährliche Überprüfung auf.

Führen Sie ein Anwesenheitsprotokoll für Schulungen – Prüfer werden es als Nachweis der Einhaltung anfordern.

Ein AML-Programm ist nur so stark wie die Leute, die es betreiben. Training schafft Bewusstsein, Konsistenz und ein dokumentierter Kontrollnachweis.

2. Aufzeichnungen führen

Wenn man es nicht aufgeschrieben hat, ist es nicht passiert.

Bei einer Prüfung sind Ihre Unterlagen Ihre einzige Verteidigung.

- Ergebnisse aller KYC/IDV-Prüfungen (bestanden oder nicht bestanden). - Screenshots oder Protokolle von jedem Sanktionen und PEP-Screening-Ergebnisse – insbesondere „Treffer“ – und Ihre Notizen zu den Gründen Sie haben sie gelöscht oder eskaliert. - Alle Transaktionsprotokolle. - Alle Ermittlungen Notizen zu jeder Transaktionswarnung. - Kopien aller von Ihnen eingereichten Verdachtsmeldungen. - Jährlich Trainingsdecks und Anwesenheitsprotokolle. - Alle historischen Versionen Ihres AML Richtlinien- und Risikobewertung – Dies zeigt, wie sich Ihr Programm entwickelt hat.

Wie lange:

Bewahren Sie alle Aufzeichnungen mindestens fünf Jahre auf, nachdem ein Kunde sein Konto geschlossen hat.

Diese Aufbewahrungsfrist ist eine standardmäßige globale Anforderung.

Eine strenge Aufzeichnungsführung verwandelt Ihr AML-Programm von Worten auf Papier in vertretbarer Nachweis der Einhaltung.

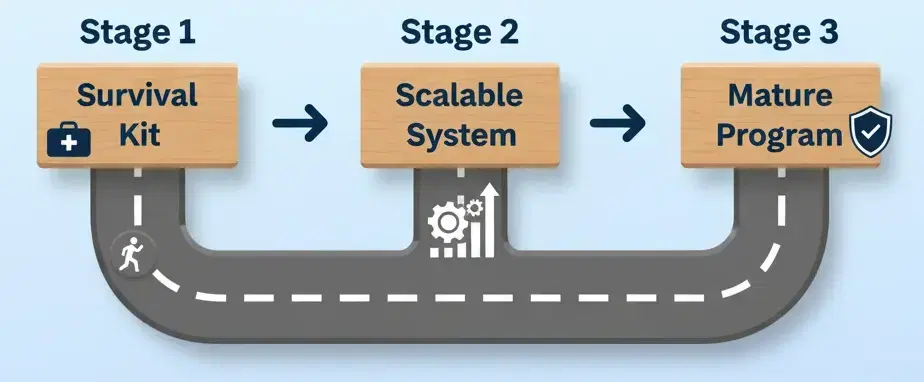

Kapitel 5: Aufbau Ihres AML-Programms nach Etappen

Ihr Compliance-Programm sollte mit Ihrem Unternehmen skalieren.

Hier erfahren Sie, worauf Sie sich in jeder Wachstumsphase konzentrieren sollten.

Stufe 1: Das „Survival Kit“

Firmenstatus: Pre-Seed / Seed (Bauprodukt, 0–10.000 Benutzer)

- Eigentümer ernennen: Ein Mitbegründer (z. B. COO) fungiert als Ansprechpartner. - Risikobewertung: Führen Sie den einstündigen Risikocheck durch (siehe Kapitel 1). - AML-Richtlinie: Entwerfen Sie Ihre AML-Richtlinie Version 1.0 (siehe Kapitel 2). - Integrieren Sanktions-API: Höchste Priorität – automatisierte Sanktionen und PEP-Überprüfung einrichten beim Onboarding. Dies ist Ihre Minimum Viable Compliance.

Stufe 2: Das „Skalierbare System“

Unternehmensstatus: Serie A / B (Wachstum, 10.000–500.000 Benutzer)

- Spezielle Ressource: Stellen Sie Ihre ersten Compliance-Ops auf Junior- oder mittlerer Ebene ein Eine Person unter dem Punkt „Person“ verwaltet die täglichen Benachrichtigungen. - Vollständiges KYC: Integrieren Sie einen Drittanbieter für die ID-Verifizierung (IDV). - Transaktion Überwachung: Implementieren Sie 5–10 automatisierte Regeln (siehe Kapitel 3, Säule 4). - Schulung: Führen Sie Ihre erste formelle, jährliche, aufgezeichnete AML-Schulung durch.

Stufe 3: Das „Mature Program“

Unternehmensstatus: Serie C+ (Skalierung, 500.000+ Benutzer)

- Stellen Sie einen Leiter ein: Ernennen Sie einen engagierten leitenden Head of Compliance oder MLRO. - Automatisierte Überwachung: Stellen Sie eine formelle automatisierte Transaktion bereit Überwachungssystem – hier wird KI bei der Bekämpfung von Geldwäsche wertvoll. - Holen Geprüft: Beauftragen Sie einen unabhängigen Dritten mit der Prüfung Ihres Programms, bevor a Der Regler tut es. - Richtlinie verfeinern: Aktualisieren Sie Ihre AML-Richtlinie auf v3.0 und Aktualisieren Sie es mit jedem neuen Produkt oder Markteintritt.

Die Compliance-Reife spiegelt die Produktreife wider. Einfach beginnen, frühzeitig automatisieren, und entwickeln Sie Ihr Programm weiter, wenn Ihre Risikooberfläche wächst.

Kapitel 6: Der Tech Stack (Build vs. Buy)

Auf Stufe 1 steht jeder Gründer vor der gleichen Frage:

„Können unsere Ingenieure das nicht einfach bauen?“

Der „Wir bauen es“-Irrtum: Eine warnende Geschichte

PaySwift, ein fiktives, aber realistisches Startup, hat beschlossen, einen eigenen Sanktions-Screener zu entwickeln.

„Wie schwer kann es sein?“ sagte der technische Gründer. „Es geht nur darum, Namen mit einer Liste abzugleichen.“

Monat 1: Sie haben die OFAC-Liste heruntergeladen. Einfach.

Monat 2: Sie entdeckten, dass die EU-, UN- und UK-Listen alle in unterschiedlichen Formaten vorlagen – XML, CSV, TXT – und für jedes davon benutzerdefinierte Parser erforderlich waren.

Monat 3: Sie sind gestartet. In ihrem System zur genauen Übereinstimmung fehlte „Mohamed Al-Fayed“, weil auf der Liste „Muhammed el Fayed“ stand.

Monat 4: Ein Update der OFAC-Liste hat ihren Parser kaputt gemacht. Es blieb 72 Stunden lang unbemerkt, währenddessen wurden drei sanktionierte Benutzer an Bord genommen.

Monat 6: Ihr Bankpartner führte eine Stichprobe durch, fand die sanktionierten Benutzer und sperrte ihr Konto.

Ganz zu schweigen davon:

verschiedene Alphabete für denselben Namen,

die Notwendigkeit, assoziierte Einheiten mit Sanktionen zu verknüpfen und zu normalisieren,

Strukturierung und Standardisierung von Daten aus mehreren Quellen (Geburtsjahr, Nationalität, Geburtsort),

und Parsen komplexer Identifikatoren wie Passnummern oder Steuer-IDs.

PaySwift verbrachte sechs Monate und Tausende von Entwicklungsstunden damit, ein System zu entwickeln, das langsam, ungenau und letztendlich nicht konform war.

Eine dedizierte API-basierte Screening-Lösung hätte an einem Nachmittag integriert werden können, weniger als einen Monat an Entwicklungszeit gekostet und unscharf abgeglichene, kontinuierlich aktualisierte Echtzeitergebnisse geliefert.

Entwicklungsressourcen werden am besten für den Aufbau Ihres Produkts eingesetzt – nicht für den Umbau Compliance-Infrastruktur. Kaufen Sie, was maßstabsgetreu ist, bauen Sie, was den Unterschied macht.

Fazit: Von der Compliance-Belastung zum Wachstumsmotor

AML-Compliance ist nicht nur ein rechtliches Kontrollkästchen – es ist ein Signal für Vertrauen, Reife und operative Exzellenz.

Startups und Scale-ups, die Compliance als Wachstumsfaktor und nicht als Ablenkung betrachten, erhalten Zugang zu besseren Bankpartnern, schnelleres Investorenvertrauen und eine reibungslosere internationale Expansion.

Der moderne Ansatz ist einfach:

- Automatisieren Sie, was Maschinen am besten können – Überprüfung, Überwachung und Aufzeichnung.

- Sorgen Sie dafür, dass sich die Menschen auf Urteilsvermögen, Kontrolle und Transparenz konzentrieren.

- Dokumentieren Sie alles, schulen Sie alle und prüfen Sie sich selbst, bevor es jemand anderes tut.

Sie brauchen keine 50-köpfige Compliance-Abteilung, um die Vorschriften einzuhalten – Sie brauchen Klarheit, Automatisierung und Verantwortlichkeit.

Auf diese Weise entwickeln wachstumsstarke Unternehmen Programme, die mit ihnen wachsen und nicht gegen sie.

„Die stärksten Compliance-Programme bremsen Innovationen nicht – sie machen sie sicher wachsen.“